Tietojenkäsittelyvastuun hajauttaminen on osoittanut tehokkuutensa merkittävillä tavoillalohkoketjujen ja infrastruktuuriverkkojen vapauttaminen,missä ne toimivat, mahdollisuudesta saada vaaraa. Liiallinen päällekkäinen tietojenkäsittely ja tallennus blockchain-verkoissa vaikeuttaa kompromisseja [1-3]. Tämä johtuu tosiasiasta, että hyökkääjän on ehkä vaarannettava merkittävä määrä verkon solmuja, jotta koko verkko voidaan vaarantaa. Verrattuna tehtävään vaarantaa keskitetyn verkon yksi prosessointisolmu, hajautetun verkon vaarantumismahdollisuudet vähenevät merkittävästi, kun siinä olevien solmujen lukumäärä kasvaa.

</ P>Tätä paradigmaa voidaan soveltaa myösteknologiset verkot ja työprosessit. Tässä artikkelissa käsitellään mahdollisuuksia saattaa teknologisten prosessien haavoittuvat tehtävät hajautettuun muotoon ja mahdollisuutta monimutkaista kompromissejaan uudessa laadussa.

Monet ihmisen toiminnotjärjestetään prosessien muodossa, ja monissa tapauksissa prosessin väitetyn virratuloksen kompromissi johtaa siihen, että prosessin osanottajat odottavat hyötyjen menettämistä [4,5]. Tietoisuus siitä, kuinka tärkeää on parantaa liiketoimintaprosesseja tai monimutkaista niiden kompromisseja monilla ihmisen toiminnan ja teollisuuden aloilla, voi johtaa merkittäviin seurauksiin - on jopa mahdollista, että ne ylittävät hajautetun blockchain-tekniikan nykyisen vaikutuksen taloudellisten sovellusten maailmaan.

1. Valmistelutyö liiketoimintaprosessien turvalliselle johtamiselle

Heijastuksia liiketoiminnan turvaamiseenprosessit ja tehtävät liiketoiminnan sisäisistä ja ulkoisista uhista ovat kaukana uudesta [6-10]. Siitä huolimatta, liiketoimintaprosessien uudelleen suunnittelun varhainen käytäntö [11] ja myöhemmin liiketoimintaprosessien hallintotapa [12,13] keskittyivät pääasiassa näiden prosessien parantamiseen optimoimalla, vähentämällä redundanssia ja niihin tarvittavia aikavälejä suoritus. Tavoitteena oli pääsääntöisesti tarjota kustannusten kasvua lyhentämällä prosessin aikajaksoa eikä tehdä prosessista turvallisempaa [11-13]. Menetykset, joita prosessi voi aiheuttaa kompromisseista, voivat kuitenkin olla yhtä merkittäviä. Tämä oli vauhti tutkimukselle, joka sisälsi tietoturva-analyysien integroinnin liiketoimintaprosessien hallintaan (BPM) [6-10].

Neuebauer työssään «Safeliiketoimintaprosessien hallinta: tiekartta» [6] esitteli Secure Business Process Management (SBPM) -suunnitelman tarjotakseen kattavan kuvan liiketoimintaprosessien hallinnasta tietoturvaongelman valossa. Ribeiron [7] esittämän automatisoidun työnkulun varmistusmenettelyn oli pysyttävä yhteensopivana organisaation tietoturvakäytäntöjen kanssa. Kirjoittaja käytti menettelyssä WPDL-kielellä (Workflow Description Language) määritettyjä työnkulkuja sekä SPL-kielenä ilmaistuja suojauskäytäntöjä. Nämä työkalut ja lähestymistavat mahdollistavat joidenkin puitteiden integroinnin tai tekijän tietoturva-analyysin liiketoimintaprosessien hallintaan. Lukuun ottamatta joitain kypsempiä ja muodollisempia BPM-lähestymistapoja, joissa määritellään selkeästi menetelmät toistuvien tehtävien tasojen hajottamiseksi, optimoimiseksi ja vähentämiseksi keinona parantaa prosessin ajonaikaisia jaksoja, on vain vähän ehdotuksia tai lähestymistapoja, joiden tarkoituksena on parantaa turvallisuutta. kokonaisprosessi tai tietyn tehtävän suorittaminen.

Itse asiassa jotkut opetetuista menetelmistäNuoret BPM-analyytikot, etenkin useiden hyväksyntätasojen poistaminen, voivat vaikuttaa haitallisesti turvallisuuteen, vaikka otetaan huomioon myös toimenpiteet optimoinnin parantamiseksi tarjoamalla operaattoreille korkeamman luokan tehtäviä sekä uusia kannustimia, koulutusta ja teknisiä välineitä.

Jotkut käytettävissä olevista työkaluistaprosessin turvallisuusparannukset, ovat keskittyneet teknologisten työkalujen soveltamiseen turvallisuustehtävien parantamiseksi. Tehtävien ja operaatioiden joustavuuden parantaminen sisäiselle ja ulkoiselle hakkeroinnille käyttämällä edistyneitä tekniikoita, kuten tehokkaampaa salasanoja, tietosuojaa, katastrofien palautusta koskevaa politiikkaa jne. - Kaikkia näitä työkaluja käytettiin parantamaan liiketoimintaprosessien turvallisuutta.

Tavalla tai toisella, turvallisuutta ei annettuhuomattava huomio, jos kompromissi voi johtua itse menettelystä tai käyttäjän toimista, mutta ei prosessin teknisestä puolelta. Weberin [14] ja Mendlingin [15] työ, joka on omistettu lohkoketjujen ja älykkäiden sopimusten käyttöön prosessinohjausprosessissa, on yksi esimerkki lähestymistavasta BPM: ään, jossa tietoturvaa voidaan parantaa toteuttamalla sen tuki suoraan itse työnkulkuun käyttämällä koodaus älykkäiden sopimusten muodossa. Tarkasteltavana olevana lähestymistapana ei kuitenkaan ollut erityisesti pyritty muuttamaan työnkulkua erityisesti turvallisuuden lisäämiseksi.

Tässä asiakirjassa tarjoamme johdannonyksittäisten tehtävien hajauttaminen rinnakkain välineenä, jota voidaan käyttää tietyn tehtävän tekemiseksi kompromisseja kestävämmäksi. Seuraava osa tarjoaa esimerkkejä tilanteista, joissa tehtävien hajauttamista voidaan soveltaa. Kolmannessa osassa esitetään matemaattinen analyysi, joka osoittaa menettelyn tarkoituksenmukaisuuden lisätä tehtävien vakautta kompromisseiksi, kun ne suoritetaan. Jakso tarjoaa myös analyysin tämän menettelyn mahdollisesta vaikutuksesta tehtävän suorittamisen kestoon ja kustannuksiin.

2. Käytä tapauksia

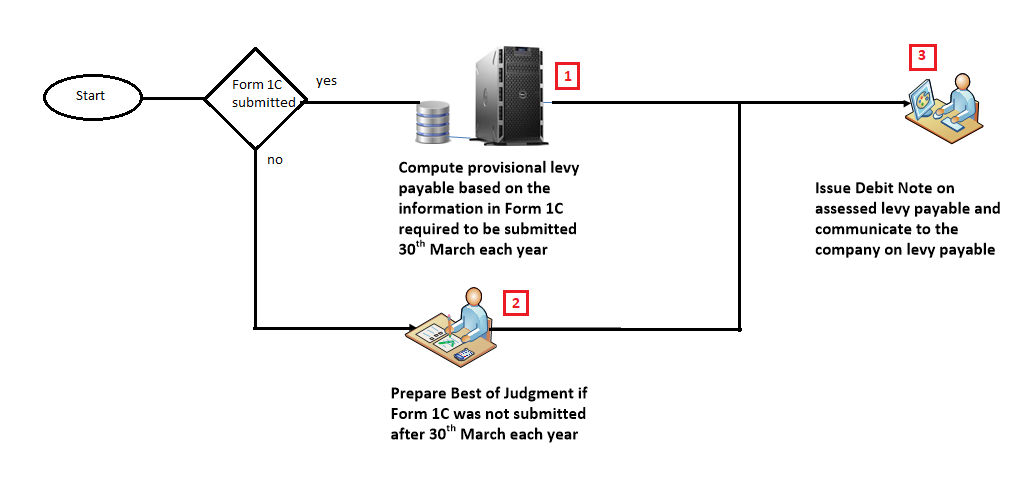

Erityyppiset arvioinnit ja auditoinnit taloudellisten kanssavaatimukset voivat hyötyä hajauttamisesta. Keskitetty skenaario on tilanne, jossa prosessin omistaja lähettää yhden palkatun tarkastajan tarkistamaan useita tärkeitä työnkulun tuloksia. Tässä tapauksessa prosessin vastustajan huomion keskittyessä ainoa kompromissin kohde on henkilö; tässä tapauksessa vastustaja voi miehittää sekä sisäisen että ulkoisen aseman suhteessa prosessiin. Lisäksi keskitetty tarkastus voi olla erittäin kallista, koska tarkastajan on ehkä kuljettava pitkiä matkoja käydäkseen kaikissa vaaratilanteiden kohdissa, jotka voivat olla hyvin hajaantuneita keskenään. Tarkastustehtävien jakautumisen tasapainottaminen voi myös vaikuttaa vaikeaa suhdanne- tai kausitapahtumien yhteydessä - keskitetyn tarkastuksen koulutettu pätevä henkilöstö on ylläpidettävä myös silloin, kun tarkastustarve on erittäin pieni.

Hajautettu versio, kuten kuvassaRiisi. 1, vaaditun tarkastuksen voi suorittaa mikä tahansa mielivaltainen joukko riippumattomia tarkastajia käytettävissä olevasta tarkastajajoukosta missä tahansa paikassa ja milloin tahansa, kun tarkastusta vaaditaan. Prosessin vaarantaminen on vaikeampaa, koska monet satunnaiset mahdolliset tarkastajat saattavat joutua vaarantamaan prosessin onnistumisen. Tämä tekee kompromissiprosessista kalliimman ja teknisesti monimutkaisemman kuin se olisi keskitetyssä versiossa. Kompromissin mahdollisuus pienenee huomattavasti, kun prosessi voidaan määrittää niin, että sen tarkastus on läpinäkyvä ja huomaamaton, joten hyökkääjä ei voi helposti havaita todennäköisiä osallistujia tarkastajajoukosta. Tässä tapauksessa prosessin vastustajan olisi kerrottava yhden tarkastajan vaarantamisen kustannukset käytettävissä olevan varauksen tarkastajien kokonaismäärällä.

Tarkastuspaikan uudelleenjako vuonna 2006rinnakkain, hajautetusti, joten se voidaan suorittaa jollain tavoin, riippumatta siitä, suoritetaanko tarkastus paikallishallinnon vai piirin tasolla vai arvioidaanko maatilalainan myöntämisedellytysten noudattamista.

Esimerkki liiketoimintaprosessista, johon sisältyy tehtävä päätöksentekijän kanssa

Sama liiketoimintaprosessi hajautettujen päätöksentekojen kanssa

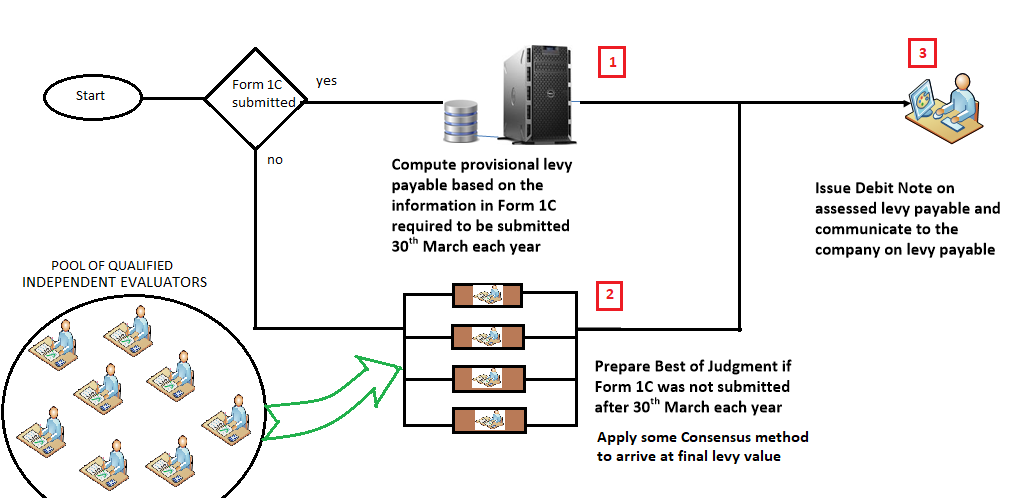

Toinen esimerkki on päätöksenteko työtehtävissä.prosessi, jossa kompromissin kohde on ainoan keskuspäättäjän tekemä merkittävä taloudellisesti merkityksellinen päätös. Keskitetyssä skenaariossa päätöksentekijästä voi tulla lobbauksen kohde tai äärimmäisissä tapauksissa saada tiettyjä taloudellisia kannustimia päätöksentekoon, joka ei liity prosessin suunniteltuihin tavoitteisiin.

Hajautetussa skenaariossa mikä tahansa satunnainenJärjestelmä voi valita henkilökohtaisesti pätevien päätöksentekijöiden määrän päätöksentekoa varten kussakin yksittäisessä tapauksessa. Sitten lopullinen päätös on yhdistelmä useita päätöksiä, jotka jokainen pätevä päätöksentekijä tekee. Yhdistelmämenetelmä voi olla jonkinlainen keskiarvoistaminen tai painotettu keskiarvotus riippuen kunkin päätöksentekijän historiasta ja pätevyydestä. Rinnakkaisratkaisujen yhdistämisprosessia yhdeksi kokonaisuudeksi kutsutaan konsensusmenetelmäksi analogisesti lohkoketjun kielen kanssa.

Projektin vastustaja epäonnistuipäättää etukäteen, mitkä ryhmän päätöksentekijöistä valitaan, pakotetaan investoimaan monien poolin päätöksentekijöiden lahjomiseen, jotta prosessin vaarantamisessa olisi mahdollisuus menestyä. Näin ollen riittävän määrän päätöksentekijöiden vaarantamisesta aiheutuvat kustannukset ovat todennäköisesti kalliimpia kuin keskitetyssä tapauksessa.

Osoittautuu, että ongelman ratkaisu sisältääerityyppisiä tehtäviä prosesseissa, joissa jopa esimerkki todentamisesta on osajoukko. Eri edustavat päätöksentekotilanteet voivat myös kuulua tähän luokkaan, mukaan lukien tapaukset, joissa päätöksentekijät valitaan vaaliprosessin perusteella. Myöhemmin tämä tehtävä on seuraavassa osassa esitetyn mallin painopiste. Tässä osassa kehitettyjä yhtälöitä havainnollistetaan edelleen hajauttamisella, jota käytetään riitojen ratkaisemiseen sähköisen kaupan ostajan ja myyjän vuorovaikutuksessa.

3. Menetelmät

Tämä simuloi hajauttamisprosessia,samanlainen kuin kuvassa 1 ja koostuu keskitetyistä päätöksenteko- ja arviointitehtävistä. Oletetaan myös, että ratkaisu on joko binaarinen tai erillinen muuttuja, joten voimme harkita yksinkertaista konsensusmallia hajautetussa vastineessa. Nykyisen mallin konsensusmalli on kaikkien palautettujen päätösarvojen mediaaniarvo.

Oletetaan myös, että prosessisolmu 2 koostuuPäätöksentekotehtävä voi vaarantua, jos päätöksentekijään kohdistetaan riittävä kannustin tai muut keinot. Ja mikä kompromissitapahtumaeon todennäköisyysP (e), mikä on verrannollinen joihinkin taloudellisiin kustannuksiinCjotka aiheutuvat prosessin vastustajalta, ja sitä käytetään arvioijien tai koko prosessin diskreditoimiseen. On välttämätöntä olettaa, että C P, P (e) ↑.

Jos keskitetyn tehtävän hintaKoska prosessin omistaja on yhtä suuri kuin S, voidaan odottaa, että S: n arvo saattaa olla käytettävissä hajautettujen arvioijien palkitsemiseksi. S voi olla keskitetyn arvioijan saama palkka sekä muut asiaan liittyvät hallintokulut, ja sitä voidaan pitää palkkiona, jonka hajautetut arvioijat voivat jakaa. Hajautettuun tehtävään käytettävissä oleva määrä ei yleensä ole avoin. Ylärajaa voidaan pitää S: na tai lisäsäästöinä, jotka johtuvat prosessien turvallisuuden paranemisesta, mikä tuottaa useammin odotettuja etuja kiinnostuneille.

missä y on palkkio jokaiselle arvioijalle ja t = 1 / V, kun palkkio hajautetulle arvioijalle on rajoitettu arvoon S tai voi ylittää S: n.

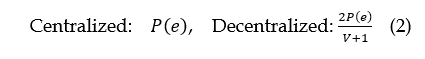

Prosessiturvallisuusanalyysi

Oletetaan, että ∏ on käytettävissä olevien arvioijien ja V– niiden todellisten arvioijien lukumäärä, jotka päättävät osallistua arviointi- ja päätöksentekoprosessiin rajakriteerin soveltamisen jälkeen. Edellä kuvatun konsensusmenetelmän perusteella, jotta hajautettu prosessi vaarantuisi, vähintään puolet V:n arvioijista on tietoisesti syötettävä sama kompromissi diskreetti arvo. Siksi alla on todennäköisyys, että keskitetyt ja hajautetut mallit vaarantuvat.

Koska tapahtumia on tarpeeksiJos oletetaan, että keskitettyjen ja tunnustettujen hajautettujen arvioijien laatu on suunnilleen sama, hajautetusta tehtävästä tulee entistä vaikeampi kompromissi, kun V. kasvaa. Nyt olkoon x-osallistumiskerroin. Sitten x = V / ∏.

Kustannusanalyysi

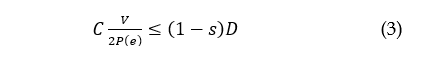

Oletetaan, että vaarantunut prosessi johtaaprosessin vastustajan palkkio D ja vastapuolen palkkio prosessista etenevältä ohjeiden mukaan on määrä sD, missä s on murto-osa prosessin eduista, jotka vastustaja saa, jos vastustaja on prosessin osanottaja. Määrän s alaraja, sen nolla-arvo on silloin, kun vastustaja ei saa hyötyä prosessin normaalista kulusta, ja tässä tapauksessa hän ei yleensä osallistu tähän prosessiin. Prosessin vastustajalle kompromissin hinnan tulisi olla alhaisempi kuin prosessin vaarantamisen edut.

Nyt tarkastelemme joitain perus lineaarisiakorrelaatio tehtävän vaarantamiseen käytettyjen kustannusten ja onnistumisen todennäköisyyden välillä. Lisäksi tarkastellaan myös lineaarista mallia palkkojen ja niiden arvioijien määrän välisestä suhteesta, jotka ovat päättäneet osallistua prosessiin.

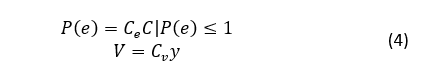

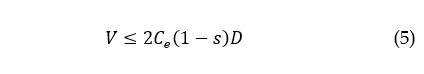

Yhtälössä (4) Ce on lineaarinen nopeus, sjossa kompromissin todennäköisyys syntyy, kun käytettyjen resurssien määrä kasvaa, ja Cv on nopeus, jolla arvioijan osallistuminen kasvaa, kun palkkio osallistumisesta kasvaa. Yhtälö (3) voidaan muotoilla uudelleen seuraavassa muodossa:

Yhtälö (5) on tärkeä, koska se osoittaa sentässä esitetyissä olosuhteissa on olemassa arvioijien osallistumistaso tai V-lukumäärä, joissa prosessia ei teoreettisesti voida vaarantaa, kun otetaan huomioon jokin mahdollinen etu, D, jonka vastustaja voi saada vaarantamalla prosessin. Lisäksi voidaan olettaa, että prosessin vahvistamiseen käytettävissä olevat resurssit eivät saisi ylittää prosessista saatavaa korvausta.

Kuva 2. Esimerkki suhteesta a) riittävä määrä hajautettuja rinnakkaisarvioijoita, arvioijan vaarantamisen todennäköisyys ja kustannukset; ja b) hajautetun arvioijan palkkauksen ja arvioijien määrän rajoittaminen.

siksi,

Tämä suhde näyttää vaaditun volyymin yjotta hajautetut arviointiturvallisuusaloitteet olisivat kustannustehokkaita. Kuvio 2 esittää yhtälöissä (4) ja (7) esitettyjen rajojen välistä suhdetta.

Aika-analyysi

Analyysi samanaikaisen hajauttamisen vaikutuksistaprosessitehtävä on tilanteellisempi. Voidaan olettaa, että useiden arvioijien etsiminen keskitettyyn arvioijaan verrattuna voi johtaa väliaikaisiin sakkoihin, vaikka nämä useat arvioijat suorittaisivat tehtävänsä samanaikaisesti. Jos täydellinen rinnakkaisuus tapahtuu, kun kaikki arvioijat käynnistetään samanaikaisesti tehtävän aloitusajan kanssa, jonka suorittaminen vie suunnilleen yhtä suurta kuin heillä, tai joka tapauksessa enintään, jos keskitetty operaattori suorittaa sen, hajautetun version suoritusaika on sama, kuten keskitetty. Tämä on ihanteellinen tapaus. Prosessisuunnittelijan tehtävänä on käyttää tekniikkaa ja suunnittelua päästäkseen lähemmäksi näitä ihanteellisia olosuhteita.

Käytännöllisestä näkökulmasta käy ilmi, ettäProsessissa on useita suunnittelupiirteitä, joita voidaan soveltaa hajautettuun prosessiin, mikä voi merkittävästi vähentää tätä aikarajoitusta tai jopa mahdollisesti nopeuttaa hajautettua tehtävää. Esimerkiksi, jos keskitetyn arvioijan on matkustettava eri paikkoihin näiden tehtävien suorittamiseksi, hajautetut arvioijat voidaan valita paikallisesti jokaisessa tapauksessa, jotta he voivat mahdollisesti aloittaa tarkastuksen aikaisemmin ja halvemmalla kuin keskitetyssä tapauksessa.

4. Riitojenratkaisutehtävän hajauttaminen sähköisessä kaupassa

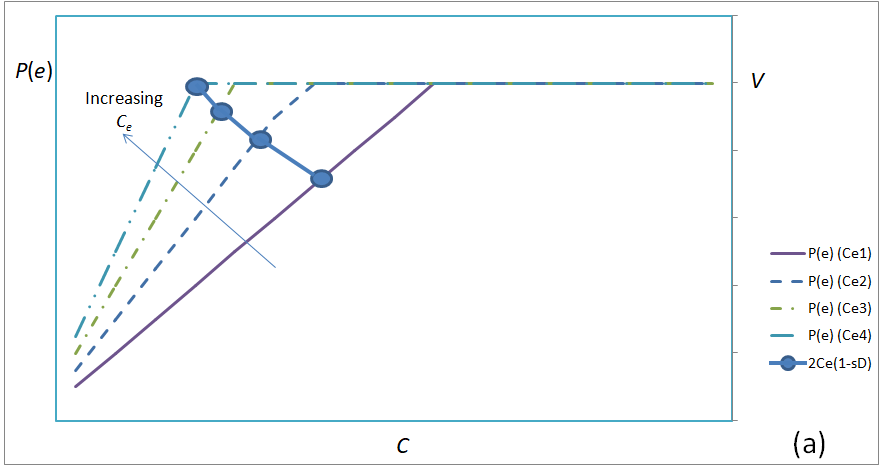

Tässä osassa on esimerkki käytöstä.verkkokauppaa havainnollistamaan tätä menetelmää. Yksi näistä tehtävistä on tärkein kauppaprosessi ostajan ja myyjän välillä. Vertaisverkkomarkkinoiden välitön tavoite on saattaa loppuun ostajan ja myyjän välinen tehtävä ilman välittäjän, ts. kolmansien osapuolten osallistuminen. Tämä vähentää mahdollisesti prosessin kustannuksia, mutta herättää kysymyksen siitä, miten luodaan luottamus osapuolten välille. Onko riski, että ostaja lähettää maksun myyjälle etukäteen, jotta myyjä ei toimita luvattuja tavaroita tai palveluja lupaustensa vastaisesti? Vai onko myyjä vaarassa toimittaa luvatut tavarat tai palvelut sillä, että ostaja ei siirrä maksua saatuaan haluamansa?

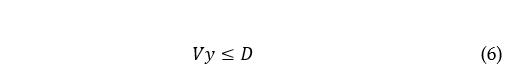

Kuva 3. Esimerkki ostajan ja myyjän välisestä sähköisen kaupankäynnin perusprosessista automaattisen alustan kautta, jolla on ulkopuolinen suoritus

Esimerkki yhdestä suosituimmista prosesseista.Verkkokauppa on eBayn hallinnoima yritys, joka vaatii kolmannen osapuolen osallistumista työnkulun helpottamiseksi: kolmas osapuoli toimii ensisijaisesti välittäjänä ja riitojenratkaisuelimenä. Yhdistettynä mainejärjestelmään, joka on sidottu kummankin osapuolen tapahtumahistoriaan, tämä järjestelmä on tehnyt eBaystä yhden tähän mennessä menestyneimmistä verkkokaupan alustoista. Äskettäin ehdotetulla ratkaisulla [16, 17] yritetään eliminoida välittäjä ja siitä aiheutuvat kustannukset käyttämällä turvallista automatisoitua talletusta ja NASH-tasapainotilannetta, joka ohjaa sekä ostajaa että myyjää toimimaan heidän etujensa mukaisesti, saattamalla prosessin loppuun [18]. ]. Prosessin aikana sekä ostaja että myyjä jättävät turvatalletuksen määrän, ylittäen hieman tuotteen välittömät kustannukset. Jokainen talletussumma siirretään molemmille osapuolille prosessin onnistuneen loppuunsaattamisen jälkeen, mikä varmistaa, että molemmat osapuolet kannustavat toimimaan sopimuksen mukaisesti - muuten molemmat menettävät saamansa summan ylittävät määrät asettamalla toisilleen epäedullisen aseman. Yhdistettynä mainejärjestelmän käyttöön tämä kaavio esittää peliteorian skenaarion NASH-tasapainon kanssa tietylle escrum-määrälle. Tällaisia menettelyjä ei kuitenkaan vielä käytetä suurelta osin missään joukkoalustassa, jossa suurin osa ostajista ja myyjistä ei todennäköisesti halua sitoutua aluksi enemmän kuin niiden tuotteiden kustannukset, jotka he haluavat ostaa tai myydä tässä prosessissa.

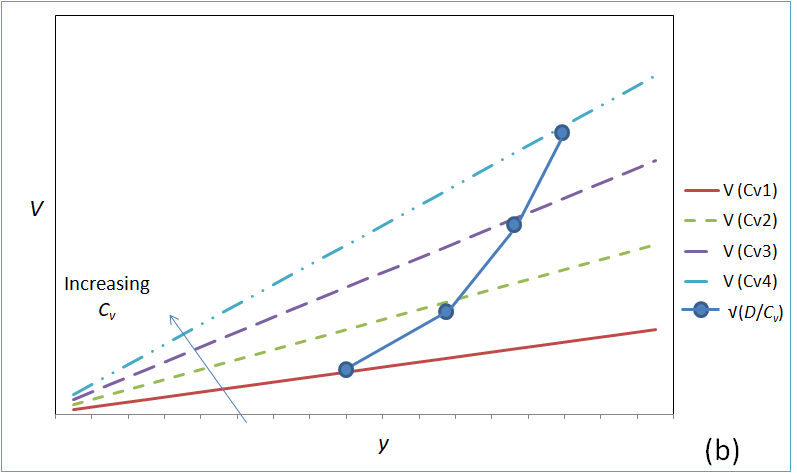

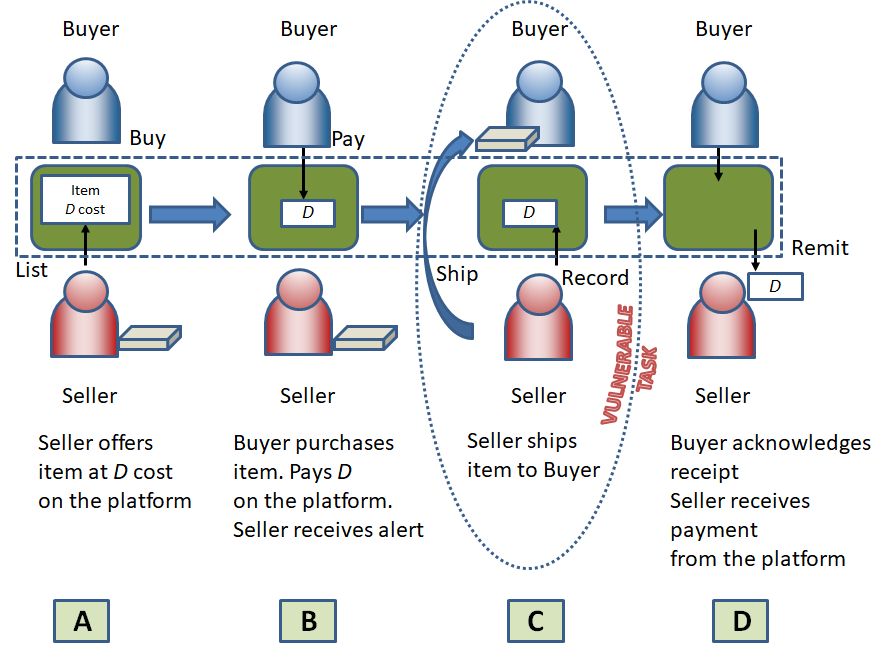

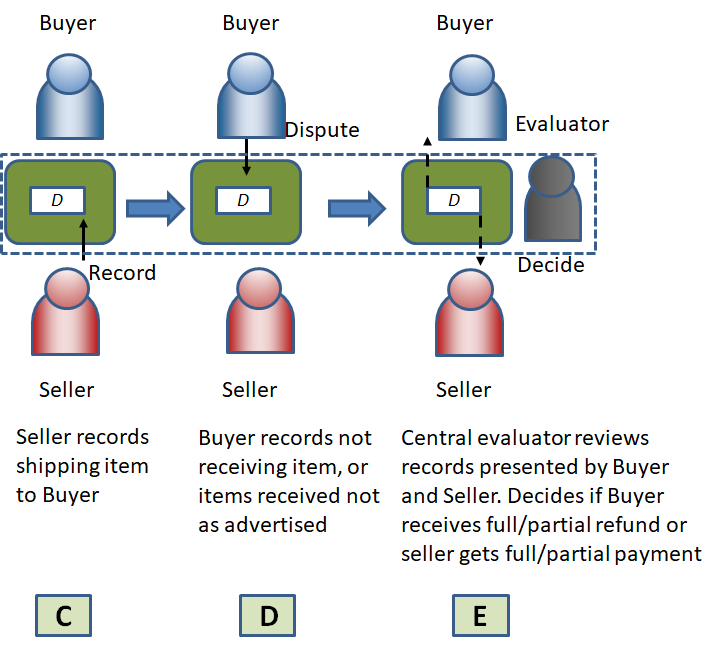

Kuva 4. Esimerkki riitojenratkaisupäätöksestä (a) keskitetyn yhden arvioijan tai välimiehen kanssa verrattuna (b) hajautettuun, mukaan lukien useita satunnaisesti valittuja välimiehiä

Prosessi, jossa käytetäänhajautettu riitojenratkaisuelin voi tarjota kustannustehokkaamman ja oikeudenmukaisemman menetelmän verrattuna keskitettyyn riitojenratkaisuskenaarioon, jossa lisäksi ei ole tarpeen investoida prosessiin enemmän kuin myyntiesineen kustannukset, kuten toisessa skenaariossa. Tämä sähköisen kaupankäynnin perusprosessi automatisoidun alustan ja maksujärjestelmän kautta on esitetty kuvassa 3. Oletetaan, että osa lähetyksestä tai toimituksesta on järjestelmän ulkopuolella. Tässä tapauksessa työnkulun tehtävä C edustaa prosessin mahdollisen kompromissin pistettä. Myyjällä on mahdollisuus saada tavaran kustannukset, D, rekisteröimällä lähetys täyttämättä sitä. Muita vaihtoehtoja tehtävän vaarantamiseksi ovat muun tuotteen tai vähemmän arvokkaan tuotteen toimittaminen. Ostaja voi vakuuttaa myös kauppaehtojen noudattamatta jättämisen sillä, että hänellä on mahdollisuus ilmoittaa, että tavarat on vastaanotettu puutteellisesti tai ettei niitä ole lainkaan saatu, eikä ostaja saa palkkiota tavaroista (D). Nämä kompromissitilanteet syntyvät usein kaupassa ja johtavat usein riitoihin, jotka yleensä ratkaisee alustaoperaattori.

Osana yleistä ja keskitettyä menettelyäfoorumin käyttämä välimies tarkistaa molempien osapuolten vaatimukset, joihin voi sisältyä todisteita lähetyksestä ja valokuvia tuotteesta, ja tekee päätöksen. Hajautetussa vastineessa päätöksenteko jaetaan useiden satunnaisesti valittujen riippumattomien arvioijien kesken, jotka voidaan ottaa myös alustan ostajien ja myyjien joukosta.

Kuten jotkut nykyisetSähköisen kaupankäynnin alustoilla, joissa ostajat ja myyjät ovat halukkaita jättämään keskinäisiä arvioita maineen rakentamiseksi kauppaprosessin molemmille puolille, arvioijille voidaan kehittää myös yhtälössä (1) esitettyä kannustinjärjestelmä. Palkkiona voit käyttää rahakkeita, pisteitä tai muuta alustaan rakennettua kannustinjärjestelmää. Järjestelmän oikeudenmukaisuudelle vaadittava arvoarvojen lukumäärä V voidaan estimoida yhtälöllä (5). Pienille esineille D, V voi olla toiminnallisesti pieni numero.

Tässä tapauksessa koko prosessi hyödyttääolisi mahdollisesti alhaisemmat kustannukset yhdistettyjen hajautettujen arvioijien ja joukon viisauden vaikutus [19], kun harkitaan joukkopäätöksiä verrattuna keskitettyyn vastineeseen. Kuten kuvassa [19] havainnollistetaan, "joukkoilmiön viisaus" viittaa havaintoon, että yksilöiden ryhmältä ehdotettujen ratkaisujen kokonaisuus toimii paremmin kuin suurin osa yksittäisistä ratkaisuista.

Tapauksissa, joissa hajautettu ryhmäArvioinnin asiantuntijat antavat parempia tuloksia kuin keskitetty prosessi, ensimmäinen prosessi tuo usein odotettuja etuja sidosryhmille. Huomaa, että tätä mallia voidaan käyttää yhdessä menetelmissä, jotka on kuvattu kohdissa [16, 17, 20]. Tällöin sekä ostaja että myyjä voivat valita itselleen ratkaisun ongelmaan, joka on erilainen kuin se, joka vaatii tuotteeseen investointia enemmän kuin se maksaa, ja samalla ei sisällä riitojen ratkaisua.

5. Päätelmät

Missä määrin kompromissi tapahtuu?Prosessin tarkoitus rajoitetussa ekosysteemissä on yleensä avainindikaattori, joka korreloi myös kyseisen ekosysteemin taloudellisen turhautumisen ja köyhyyden asteen kanssa. Inhimillisempien, liiketaloudellisten, sähköisten kaupallisten ja taloudellisten prosessien siirtäminen suuremman varmuuden omaaviin prosesseihin, joissa prosessin tavoite on vähemmän todennäköisesti vaarantunut tai korruptoitunut, on erittäin tärkeä potentiaalisen taloudellisen vaurauden kannalta alueilla, joilla tätä tekniikkaa voidaan käyttää .

Tässä artikkelissa tutkittiin potentiaaliateknologisten prosessien tärkeimpien haavoittuvien tehtävien hajauttaminen. Menettelyssä haavoittuva tehtävä hajautetaan käyttämällä menetelmiä, jotka ovat samanlaisia kuin kuinka lohkoketjun hajauttaminen infrastruktuuriverkoissa auttaa hajottamaan hyökkäyspisteitä verkossa; mutta koskee prosessisolmuja, ei infrastruktuurisolmuja. Tässä formulaatiossa hajautetulle prosessosolmulle useat pätevät prosessorit voivat erikseen suorittaa solmutehtävän samanaikaisesti, joten prosessin vastustajalla ei ole keskitettyä keskipistettä tai kohdetta, joka voisi vaarantaa prosessin.

Artikkelissa esitellään matemaattiset perusteettällaisten prosessien hajauttaminen ja niiden vaatimukset suhteessa turvallisuuteen, prosessin kustannuksiin sekä vaikutukseen prosessin kokonaisaikaan. Malli osoittaa myös, että arvioijalla on kynnysmäärä, jolla hajautettua prosessia on melkein mahdotonta vaarantaa keskitettyyn verrattuna. Esitettiin malli tämän vähimmäistason saavuttamiseksi, mikä viittaa lineaariseen suhteeseen vastustajan käyttämän ärsykkeen ja todennäköisyyden välillä, että mikä tahansa osallistuja vaarantuu. Tätä prosessia on havainnollistettu myös sähköisen kaupan sovelluksilla; etenkin ostajan ja myyjän välisten riitojen ratkaisemisessa. Tämän tehtävän hajauttamisen mahdollisuutta harkittiin, mukaan lukien mallin käyttö arviointiasiantuntijoiden vähimmäismäärän määrittämiseksi vakaiden ja luotettavien tulosten saavuttamiseksi. Uskomme, että tämä työkalu voi olla hyödyllinen prosessikehittäjille, koska prosessiturvallisuus voi olla yhtä tärkeä kuin sen tehokkuus esimerkiksi sähköisessä kaupassa, liiketoiminnassa, rahoituksessa ja monissa muissa prosessityypeissä.

Kirjallisuusviitteitä

[1] J. H. Park & J. H. Park, "Blockchain Security in Cloud Computing: Käyttötapaukset, haasteet, ratkaisut", Synmetry, Vol 9, Issue 164, s. 1–13, 2017.

[2] Z. Kakushadze & R. Russo, "Data Malls, Coin Economies and Keyless Payments"Int. Journal of Network Security & Sen sovellukset, voi. 9, numero 3, s. 1-9, 2018.

[3] S. Nakamoto, "Bitcoin: A peer-to-peer electronic cash system." Saatavilla verkossa osoitteessa https://bitocin.org/en/bitcoin-paper. Käytetty toukokuussa 2017, 2008.

[4] K. Campbell, L. A. Gordon, M. P. Loeb, L. Zhou, ”Julkisesti ilmoitettujen tietoturvaloukkauksien taloudelliset kustannukset: Empiirinen näyttö osakemarkkinoilta”, Journal of Computer Security, voi. 11, s. 431–448, 03 2003.

[5] M. Ettredge, V. J. Richardson, ”Sähköisen kaupankäynnin riskien arviointi”, HICSS, p. 194, 05 2002.

[6] T. Neubauer, M. Klemen, S. Biffl, ”Suojattu liiketoimintaprosessien hallinta: etenemissuunnitelma”, Ensimmäisen saatavuuden, luotettavuuden ja turvallisuuden konferenssin (ARES’06) 2006 julkaisut.

[7] G. Herrmann, ”Liiketoimintaprosessien tietoturva- ja eheysvaatimukset ja niiden toteutusta tukeva lähestymistapa”, Advanced Information Systems Engineering Consortium, pp. 36–47, 1999.

[8] T. Kindler, T. A. Soyez, ”Yritysten integroitujen työnkulkujen ja etäyhteistyöjärjestelmien tietoturvan mallintaminen”, IEEE: n viides työpaja tekniikoiden mahdollistamisesta: yhteistyöyritysten infrastruktuuri (WET ICE 96), 06 1996.

[9] K. Knorr, ”Turvallisuus Petri Net -työvirtoissa”, väitöskirja, Mathematischnaturwissenschaftliche Facultaet der Universitaet Zuerich, 2001.

[10] C. Ribeiro, P. Guedes, “Työnkulkuprosessien tarkistaminen organisaation tietoturvakäytäntöjen suhteen”, IEEE, p. 1-2, 1999.

[11] M. Hammer, J. Champy, Corporationin uudelleensuunnittelu - manifesti liikevallankumouksesta. Harper, 1994.

[12] R. Aguilar-Saven, ”Liiketoimintaprosessien mallintaminen: Katsaus ja kehys”, Int. J. Production Economics 90, s. 129–149, 2004.

[13] R.G. Lee ja B.G. Dale, ”Liiketoimintaprosessien hallinta: katsaus ja arviointi,”, Business Process Management Journal, voi. 4 nro 3, s. 214-225. 1998.

[14] I. Weber, X. Xu., R. Riveret., G.GovernatoriA. Ponomarev & J. Mendling, "Epäluotettava liiketoimintaprosessien seuranta ja toteutus lohkoketjun avulla." Julkaisussa: La Rosa, M., Loos, P. ja Pastor, O. (toim.) Business Process Management. BPM 2016. Lecture Notes in Computer Science, Voi. 9850. Cham, Sveitsi: Springer, ss. 329–247, 2016.

[15] J. Mendling, et. Al."Blockchains for Business Process Management – Challenges and Opportunities." ACM Transactions on Management Information Systems, vol. 9. Saatavilla verkossa: https://arxiv.org/pdf/1704.03610.pdf., 2017.

[16] Seong Yup Yoo, "NashX", verkkokuva: http://nashx.com/HowItWorks, käytetty 10. kesäkuuta 2017, 2013.

[17] The Dagger, "OneMarket: A Peer-to-Peer Internet Marketplace", online-artikkeli: https://bravenewcoin.com/assets/Whitepapers/cloakcoin-onemarket.pdf, käytetty 12. kesäkuuta 2017.

[18] Jiawei Li, ”N-myyjän ja N-ostajien neuvottelupelien tasapainosta”, Computing Research Repository, voi. 2015, 1510, s. 1–13, 2015.

[19] Yi, Sheng Kung Michael; Steyvers, Mark; Lee,Michael D.; Dry, Matthew J., "Maajoukon viisaus kombinatorisissa ongelmissa". Kognitiivinen tiede. Vol 36, Issue 3, https://doi.org/10.1111/j.1551-6709.2011.01223.x, s. 452–470, 2012.

[20] K. Alabi, "Digital Blockchain Networks Appear be Following Metcalfe's Law",: Electronic Commerce Research and Applications, Voi. 24, https://doi.org/10.1016/j.elerap.2017.06.003, s. 23–29, 2017.